Lebaran, Kumpul Trah Ransomware

Lebaran kali ini bukanlah masa tenang bagi para punggawa keamanan komputer di Indonesia. ID-SIRTII baru saja mengeluarkan notifikasi keamanan terkait ancaman malware berjenis ransomware baru yang diberi kode “Petya” dan “NoPetya”. Berikut rilis yang diterima redaksi melalui WA semalam:

PERINGATAN KEAMANAN (SECURITY ALERT)

Setelah maraknya ransomeware Wannacry beberapa waktu lalu kini muncul kembali ancaman ransomware baru yang serupa dan disebut dengan Malware Petya.

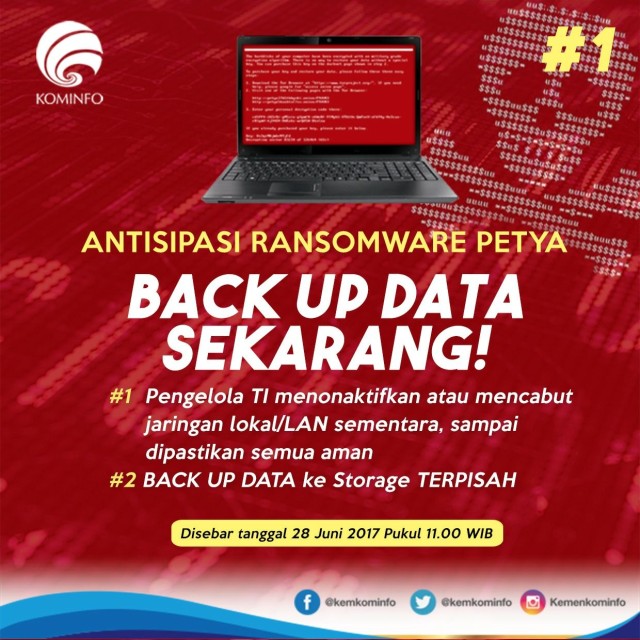

Sebagai antisipasi meluasnya insiden pada saat awal hari kerja pada hari Senin 3 Juli 2017 mendatang – setelah libur panjang Iedul Fitri 1438 Hijriah, maka Id-SIRTII/CC telah menyusun langkah-langkah untuk pencegahan dan mitigasi ransomware tersebut. Mohon untuk disebarkan kepada pemangku kepentingan (stakeholder) masing-masing dan agar diusahakan dapat menghubungi secara langsung petugas penanggung jawab insiden – mengingat saat ini masih dalam suasana cuti nasional.

NOTE: secara umum langkah penanganan Ransomeware Petya mirip dengan Ransomware Wannacry. Informasi tentang ini dapat diakses di alamat http://s.id/ransom

(Asumsi jika PC dalam keadaan menyala)

PC yang terinfeksi ransomware Petya akan muncul peringatan serperti berikut pada saat setelah proses reboot:

DO NOT TURN OFF YOUR PC! IF YOU ABORT THIS PROCESS, TOU COULD DESTROY ALL OF

YOUR DATA! PLEASE ENSURE THAT YOUR POWER CABLE IS PLUGGED IN!

Jika muncul pesan seperti ini segera MATIKAN PC Anda, jika PC Anda tetap dalam keadaan mati maka data Anda akan baik-baik saja.

(Asumsi antisipasi PC dalam keadaan mati)

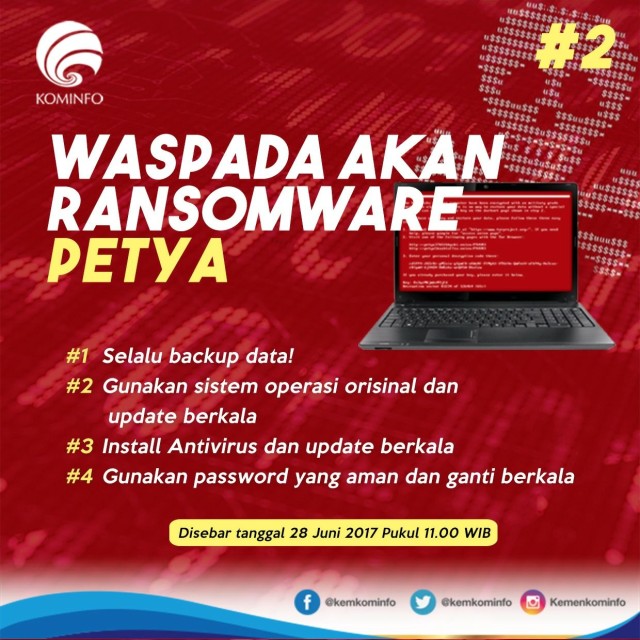

1. Putuskan koneksi jaringan kabel LAN atau matikan koneksi WiFi (untuk sementara sampai seluruh langkah mitigasi selesai dilakukan dan telah dipastikan sistem operasi komputer telah terupdate dan data penting telah diselamatkan / backup)

2. Lakukan backup semua data yang ada di PC / client / host maupun di server khususnya file sharing. Untuk keamanan, walaupun servernya menggunakan Linux, MacOS dll. Disarankan untuk membackup filenya juga ke external drive kemudian cabut external drive tersebut dan amankan di tempat lain. Apabila terhubung ke online cloud storage yang tersinkronisasi, maka putuskan hubungan untuk sementara sampai semuanya aman

3. Download Tools dan Security Patch secara manual dari komputer lain yang dipastikan aman

4. Install Tools dan Security Patch yang sudah di-download tersebut ke komputer target (korban)

5. Lakukan Full Scan PC / Laptop menggunakan Anti Virus dengan fitur Total Security dengan catatan AV tersebut sudah menggunakan update terbaru

6. Non-aktifkan Macro service pada MS.Office dan SMB Service pada PC / client / host maupun di server, aktifkan Firewall dan block Port 139, 445, 3389 untuk sementara sampai seluruh proses mitigasi, backup dan update patch tuntas dilaksanakan dan tidak ada masalah lain:

– Cara untuk menonaktifkan macro service:

https://support.office.com/en-us/article/Enable-or-disable-macros-in-Office-

documents-7b4fdd2e-174f-47e2-9611-9efe4f860b12

– Cara untuk menonaktifkan SMB service:

https://support.microsoft.com/en-us/help/2696547/how-to-enable-and-disable-

smbv1,-smbv2,-and-smbv3-in-windows-vista,-windows-server-2008,-windows-7,-

windows-server-2008-r2,-windows-8,-and-windows-server-2012

– Cara untuk menonaktifkan WMIC (Windows Management Instrumentation Command-line) https://msdn.microsoft.com/en-us/library/aa826517(v=vs.85).aspx

Untuk komunikasi dan konsultasi lebih lanjut, silahkan menghubungi:

Email: [email protected] untuk permintaan informasi umum tentang ancama ini

Email: [email protected] untuk laporan insiden dan permintaan bantuan teknis

Whatsapp M.S. Manggalanny: +62 811-99-360-71 ; Adi Jaelani: +62 857-2414-4246

Rilis ini dapat juga diakses pada halaman ini.

Di Indonesia sendiri belum terdapat laporan resmi dari dalam negeri terkait korban malware ini. Namun secara internasional, beberapa perusahaan di kawasan Eropa dan AS mengaku telah terinfeksi Petya. Perusahaan-perusahaan di Ukraina, termasuk sebuah perusahaan listrik dan bandar udara Kiev, tercatat melaporkan paling awal insiden Petya. Ransomware yang belum jelas asalnya ini melumpuhkan komputer dengan mengenkripsi data dalam komputer tersebut sampai tebusan (ransom) dibayarkan melalui sebuah akun BitCoin. Namun bahkan setelah tebusan dibayar pun, tidak ada jaminan bahwa data akan didapatkan kembali oleh korban. Saking seriusnya ancaman malware ini, Interpol sampai terlibat untuk memantau perkembangan insiden ini sembari berkoordinasi dengan negara-negara anggotanya.

Karspersky Lab, salah satu firma antivirus terkemuka, melaporkan dalam salah satu analisanya bahwa serangan terkait Petya ini telah terjadi lebih dari 2.000 kali, utamanya terjadi di wilayah Ukraina dan Rusia. Para pakar lainnya meyakini juga bahwa malware ini mengeksploitasi celah keamanan yang sama dengan sepupunya yang tenar lebih dulu beberapa bulan yang lalu, WannaCry. Dalam laporannya, firma ini melaporkan bahwa malware ini merupakan ransomware baru yang belum pernah terlihat sebelumnya, terlepas kemiripannya yang cukup banyak dengan Petya, sehingga oleh Kaspersky Lab malware ini dinamai NotPetya.

Prof Alan Woodward, pakar keamanan dan antivirus mengatakan bahwa meskipun sepertinya Petya ini merupakan varian dari WannaCry yang populer tahun lalu dan Petrwrap yang telah diperbaharui, segala sesuatu mengenai R/W ini masih samar.

Anderi Barysevich mengatakan kepada BBC bahwa serangan ransomware akan terus bermunculan tak lain karena bisnis ini sangat menguntungkan. Juru bicara Recorded Future ini mengingatkan kembali insiden WannaCry tahun lalu, dimana saat itu ada sebuah perusahaan webhosting di Korea Selatan yang membayar uang tebusan sebesar 1 juta dolar AS untuk memperoleh kembali data mereka. “Itu (pembayaran uang tebusan) adalah insentif terbesar yang bisa ditawarkan kepada kriminal siber.”

Chris Wysopal dari Veracode juga mengatakan bahwa malware ini menyebar melalui celah keamanan yang sama dengan WannaCry. Banyak entitas yang belum sempat menutup celah tersebut karena cepatnya WannaCry ditanggulangi pada awal-awal penyebarannya. Lambatnya penambalan celah keamanan biasanya terjadi pada entitas yang cukup besar sehingga menyulitkan mereka untuk segera melakukan pembaharuan sistem.

Rekening BitCoin sebagai tempat penampungan uang tebusan malware ini telah menerima beberapa kali pembayaran, dengan saldo terakhir pada saat artikel ini ditulis sebesar 3,5 BTC atau sekitar 100 juta rupiah. Yang cukup problematis adalah, akun surel yang tercantum dalam permintaan tebusan rupanya telah diblok oleh penyedia layanannya, Posteo. Ini berarti bahwa pembuat malware ini tidak dapat mengakses akunnya sehingga para korban tidak dapat menghubungi si pembuat malware untuk meminta kunci enkripsi yang digunakan untuk membuka data mereka kembali.

Ikuti terus informasi mengenai Petya ini melalui tagar #Petya #NoPetya.

-

Tagged infosec, osint, series